Deze ransomware versleuteld echter niet alleen bestanden op lokale harde schijven of partities. Ook externe schijven, usb-sticks en gedeelde netwerkmappen worden door de CTB Locker gescand om bestanden te versleutelen. Wanneer dit proces van de malware is voltooid zal de bureaubladachtergrond worden aangepast. Dit scherm toont onder andere informatie over het feit dat de bestanden versleuteld zijn. Verder bevat het de instructies voor het betalen van de ransomware en het ontsleutelen (decrypten) van de bestanden. Bij sommige ransomware is het betalen een remedie om een private key te verkrijgen, echter is het van deze variant niet bekend of dit ook zo is. Het advies is dan eigenlijk om niet direct tot betaling over te gaan, de kans dat u uw geld kwijt bent en de bestanden versleuteld blijven is zeer groot.

De cybercriminelen die achter de CTB Locker schuil gaan willen natuurlijk maar al te graag dat u voor de ransomware betaald. Na 96 verschijnt er namelijk een nieuwe melding als u de versleutelde bestanden probeert te openen. Dit scherm geeft dan aan dat de tijd is verstreken waarop u de ransomware kunt betalen, echter wordt je via dit scherm ook weer aangespoord om bij de malware-site de ransomware te betalen. Opmerkelijk bij deze variant is dat er wel de mogelijkheid is om vijf bestanden gratis te ontsleutelen. Uiteraard is dit ook een vorm van social-engineering, om als het ware te bewijzen dat bestanden hersteld kunnen worden en zo mensen eerder tot betaling te laten overgaan.

De onderstaande afbeeldingen zijn verkleind, klik op de thumbnail voor een vergroting.

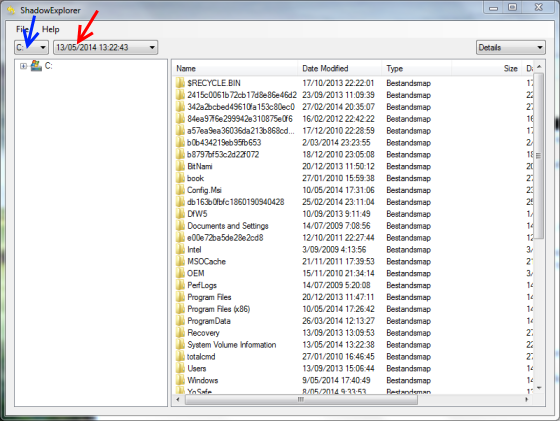

Hoe verwijderen ik de CTB Locker en kan ik mijn bestanden terughalen?Door de jaren heen zijn er al verschillende ransomware-varianten geweest die bestanden versleutelen. Voor sommige varianten was het mogelijk om een decrypter te maken, echter zullen deze bij de CTB Locker niet werken. Ook de gebruikte encryptie-methode maakt het eigenlijk onmogelijk om hiervoor een tool te ontwikkelen die de versleutelde bestanden kan herstellen. De CTB Locker maakt echter vooraf het versleutelen een kopie aan van het originele bestand, deze wordt nadat de encryptie succesvol is uitgevoerd weer verwijderd. Hierdoor is het dus mogelijk om met speciale recovery programma's een kopie van het versleutelde bestand terug te halen.

Belangrijk is wel om de schrijfacties op het systeem te beperken, ga dus bijvoorbeeld niet direct met systeemherstel van Windows aan te slag. De kans dat u hiermee het probleem oplost en uw bestanden hersteld is nihil. De kans is echter groter dat het herstellen van de bestanden juist nadelig wordt beïnvloed. Ook het scannen met diverse virusscanners en andere anti-malware software kan nadelig zijn. Het kwaad is immers al geschied en dan is het in de eerste plaats (eigenlijk) belangrijker om versleutelde bestanden te herstellen dan de aanwezige malware te verwijderen. Onderstaand treft u diverse mogelijkheden om één en ander te herstellen.

Voorzorgsmaatregelen

Voordat u begint met het herstellen van versleutelde bestanden is het aanbevolen om het systeem van het internet en netwerk af te sluiten. Hiermee voorkomt u immers dat de malware nog kan communiceren met de Command en Controle server. Werk bij voorkeur vanuit de veilige modus, de malware in de meeste gevallen dan niet actief en kan deze niet het herstelproces nadelig beïnvloeden.